Credential stuffing i checkery AntiPublic: co specjaliści ds. bezpieczeństwa muszą wiedzieć

Ataki typu credential stuffing odpowiadają co roku za straty sięgające miliardów dolarów w wyniku oszustw. Zrozumienie, jak działają te ataki — oraz w jaki sposób antipublic checkery pomagają zarówno atakującym, jak i obrońcom — jest kluczową wiedzą dla współczesnych specjalistów ds. bezpieczeństwa.

Każde duże naruszenie bezpieczeństwa danych dodaje miliony kombinacji nazw użytkowników i haseł do podziemnej gospodarki. Atakujący gromadzą te dane logowania w ogromnych zestawieniach zwanych „combo listami” i wykorzystują je do włamywania się na konta w całym internecie. Ta technika, znana jako credential stuffing, wykorzystuje prostą ludzką słabość: ponowne używanie haseł.

Czym jest credential stuffing?Credential stuffing to zautomatyzowany atak, w którym skradzione pary login/hasło z jednego wycieku są testowane na innych stronach internetowych i w różnych usługach. W przeciwieństwie do ataków typu brute force, które zgadują hasła, credential stuffing wykorzystuje prawdziwe dane logowania, których użytkownicy faktycznie używali — tylko na innych serwisach.

Atak działa, ponieważ ludzie ponownie wykorzystują hasła. Badania konsekwentnie pokazują, że ponad 60% użytkowników używa tego samego hasła w wielu serwisach. Gdy jeden serwis zostanie zhakowany, atakujący mogą uzyskać dostęp do dziesiątek innych kont należących do tego samego użytkownika.

Przebieg atakuKrok 1: Atakujący zdobywa listę kombinacji z wycieku danych lub z podziemnego rynkuKrok 2: Zautomatyzowane narzędzia testują dane logowania na docelowych stronach internetowychKrok 3: Udane logowania są oznaczane jako „trafienia”Krok 4: Przejęte konta są wykorzystywane lub sprzedawane

Skala wycieku danych uwierzytelniających w 2026 rokuLiczby są porażające. Wyciek danych ujawnił miliardy danych logowania, a problem z roku na rok wciąż narasta.

ponad 32 miliardy kombinacji email:hasło krążących w znanych bazach danychponad 24 miliardy danych logowania ujawnionych tylko w 2024 roku (Źródło: różne serwisy śledzące wycieki)ponad 80% naruszeń związanych z włamaniami dotyczy skradzionych lub słabych danych logowaniaponad 6 miliardów dolarów rocznych strat przypisywanych atakom typu credential stuffing

Poważne wycieki danych z firm takich jak LinkedIn, Adobe, Dropbox i wielu innych przyczyniły się do powstania ogromnej puli ujawnionych danych logowania. Nawet wycieki sprzed lat wciąż są cenne, ponieważ wielu użytkowników nigdy nie zmienia swoich haseł.

Zrozumienie list kombinowanychLista combo (lub combolist) to po prostu plik tekstowy zawierający pary username:password lub email:password, zazwyczaj po jednej parze w wierszu. Takie listy są amunicją do ataków typu credential stuffing.

Format listy kombinowanej[email protected]:password123[email protected]:Summer2024![email protected]:qwerty[email protected]:letmein

Wycieki danych - Bezpośrednie zrzuty baz danych z zaatakowanych firmKampanie phishingowe - Dane logowania pozyskane z fałszywych stron logowaniaLogi złośliwego oprogramowania - Keyloggery i programy kradnące informacje na zainfekowanych urządzeniachPoprzednie ataki - „Trafienia” z wcześniejszych kampanii credential stuffingRynki w darknecie - Dane kupione od podziemnych sprzedawców

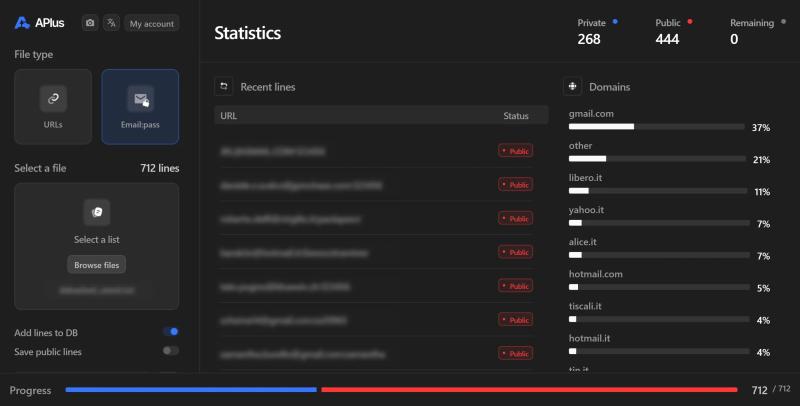

Czym są checkery AntiPublic?Antipublic checker to narzędzie, które porównuje dane logowania z znanymi publicznymi bazami danych, aby sprawdzić, czy zostały wcześniej wycieknięte. Termin „antipublic” odnosi się do odfiltrowywania danych logowania, które są już publicznie znane, tak aby pozostały tylko „prywatne” (wcześniej nieznane) rekordy.

Jak to działaCheckery AntiPublic utrzymują ogromne bazy danych znanych wyciekłych danych logowania. Gdy przesyłasz listę do sprawdzenia, każda linia jest porównywana z tą bazą:

Publiczne linie - Dane logowania znalezione w bazie danych (już wyciekły)Prywatne linie - Dane logowania NIEznajdujące się w bazie danych (potencjalnie unikalne)

WynikPo przetworzeniu antypublic checker zazwyczaj generuje dwa pliki:

public.txt - Wiersze pasujące do znanych naruszeńprivate.txt - Wiersze nieznalezione w bazie danych

Checkery AntiPublic to klasyczne narzędzia o podwójnym zastosowaniu. Ta sama technologia, która pomaga atakującym filtrować skradzione dane logowania, pomaga też obrońcom chronić swoje organizacje. Zrozumienie obu perspektyw ma kluczowe znaczenie.

Ofensywne scenariusze użycia (Red Team / aktorzy zagrożeń)Z perspektywy atakującego sprawdzanie w bazach typu antipublic sprowadza się do efektywności i wartości:

Filtrowanie świeżych danych logowania - Prywatne dane logowania mają większą szansę być wciąż ważneWycena list combo - Listy z wysokim udziałem prywatnych danych logowania sprzedają się drożejUnikanie spalonych danych logowania - Publiczne dane logowania mogą wywoływać alerty bezpieczeństwaPriorytetyzacja celów ataku - Skupienie się na danych logowania, które nie zostały jeszcze wykorzystane

Defensywne scenariusze użycia (Blue Team / badacze bezpieczeństwa)Dla obrońców narzędzia typu antipublic checker pełnią równie ważne funkcje:

Monitorowanie poświadczeń pracowników - Sprawdź, czy firmowe dane logowania pojawiły się w wyciekachOcena wpływu naruszenia danych - Ustal, czy dane Twojej organizacji krążą w obieguWeryfikacja polityki haseł - Zidentyfikuj pracowników używających haseł znanych jako skompromitowaneAnaliza informacji o zagrożeniach - Zrozum, do jakich poświadczeń mogą mieć dostęp atakującyTesty penetracyjne - Zweryfikuj ujawnienie poświadczeń podczas testów bezpieczeństwa

Publiczne kontra prywatne: dlaczego to ma znaczenieRozróżnienie między publicznymi a prywatnymi poświadczeniami ma istotne konsekwencje zarówno dla atakujących, jak i dla obrońców.

Dla atakującychPrywatne dane uwierzytelniające są cenniejsze, ponieważ:

Jest mniejsze prawdopodobieństwo, że były używane we wcześniejszych atakachUżytkownicy nie zostali jeszcze powiadomieni o konieczności zmiany tych hasełSystemy bezpieczeństwa mogły jeszcze nie oznaczyć tych konkretnych danych logowaniaWyższy współczynnik powodzenia w kampaniach typu credential stuffing

Dla obrońcówRozróżnienie między informacjami publicznymi a prywatnymi pomaga ustalić priorytety reakcji:

Public credentials require immediate password resetsPrivate credentials in your possession may indicate an insider threatTracking when credentials go from private to public helps gauge breach freshnessUnderstanding exposure scope helps measure risk accurately

URL AntiPublic: poza e‑mailem i hasłemNowoczesne checkery antipublic nie obsługują już tylko kombinacji email:hasło. Sprawdzanie URL w trybie antipublic porównuje wykryte podatne adresy URL z bazami danych wcześniej zhakowanych lub wykorzystanych stron.

Wejście: Lista potencjalnie podatnych adresów URL (z Google dorkingu, skanowania)Wyjście: Adresy URL, które nie pojawiały się wcześniej w bazach danych wyciekówWartość: Skupienie się na nowych, jeszcze niewykorzystanych celach zamiast już skompromitowanych stron

Jest to szczególnie przydatne dla pentesterów, którzy chcą unikać testowania stron, o których już raportowano i które zostały załatane, koncentrując się zamiast tego na rzeczywiście nieodkrytych jeszcze podatnościach.

Liczy się szybkość: przetwarzanie milionów liniiW przypadku list combo zawierających miliony lub miliardy wierszy kluczowa staje się szybkość przetwarzania. Wolny checker może potrzebować dni na obróbkę tego, z czym szybki poradzi sobie w kilka minut.

Porównanie prędkościNarzędziePrędkość1 mln liniiPodstawowe narzędzia webowe10–50 linii/sek5–27 godzinNarzędzia desktopowe100–500 linii/sek30 min – 2,7 godzinyProfesjonalne narzędzia sprawdzające1 000–2 000 linii/sek8–16 minutAPlus5 000–10 000 linii/sek1,5–3 minuty

W skali korporacyjnej ta różnica prędkości przekłada się na znaczną oszczędność czasu i kosztów. Przetworzenie listy kombinacji zawierającej 100 milionów linii z prędkością 50 linii na sekundę zajęłoby 23 dni — przy 10 000 liniach na sekundę trwa to mniej niż 3 godziny.

APlus: najszybszy checker AntiPublic

APlus to nasz dedykowany checker antypubliczny, stworzony z myślą o szybkości i skalowalności. Niezależnie od tego, czy jesteś badaczem bezpieczeństwa monitorującym ekspozycję firm, czy pentesterem weryfikującym znalezione dane uwierzytelniające, APlus przetwarza Twoje listy szybciej niż jakakolwiek alternatywa.

Ponad 32 mld rekordów email:hasło - Jedna z największych baz danych z danymi logowaniaPonad 180 mln adresów URL - Kompleksowe sprawdzanie URL w bazach „antipublic”5 000–10 000 linii na sekundę - Najszybszy checker na rynkuNastawienie na prywatność - Wszystkie dane przechowywane jako hashe, nie w postaci jawnejPrzejrzysty wynik - Natychmiastowy podział na wyniki publiczne i prywatnePrzystępne ceny - Już od 15 USD/miesiąc

Przestań tracić godziny na powolne narzędzia sprawdzające. APlus wykonuje w kilka minut to, na co innym potrzeba całych dni, dzięki czemu możesz skupić się na analizie zamiast na czekaniu.

Ochrona organizacji przed atakami typu credential stuffingZrozumienie ataków typu credential stuffing to pierwszy krok do obrony przed nimi. Oto praktyczne działania, które każda organizacja powinna wdrożyć:

Kontrole techniczneUwierzytelnianie wieloskładnikowe (MFA) - Sprawia, że samo skradzione hasło nie wystarczaOgraniczanie liczby żądań (rate limiting) - Spowalnia zautomatyzowane próby logowaniaWyzwania CAPTCHA - Blokują zautomatyzowane boty na stronach logowaniaBlokowanie na podstawie reputacji IP - Blokuje znane złośliwe zakresy adresów IPOdcisk palca urządzenia (device fingerprinting) - Wykrywa podejrzane wzorce logowania

Monitorowanie i reagowanieMonitorowanie danych uwierzytelniających - Otrzymuj alerty, gdy dane logowania pracowników pojawią się w wyciekachWykrywanie anomalii logowania - Oznaczaj nietypowe lokalizacje lub godziny logowaniaMonitorowanie nieudanych logowań - Wykrywaj trwające ataki typu credential stuffingRegularne audyty danych uwierzytelniających - Proaktywnie sprawdzaj dane logowania pracowników w bazach wycieków

Edukacja użytkownikaWdrożenie menedżera haseł - Umożliwienie stosowania unikalnych haseł do każdego kontaŚwiadomość zagrożeń związanych z ponownym użyciem haseł - Szkolenie użytkowników na temat ryzyka związanego z używaniem tych samych hasełReakcja na powiadomienia o wycieku danych - Naucz użytkowników, aby natychmiast zmieniali hasła po wykryciu wycieków

Dla testerów penetracyjnych: przepływ pracy z poświadczeniamiPodczas przeprowadzania autoryzowanych testów bezpieczeństwa oto, jak skutecznie wykorzystać sprawdzanie antipublic w swoim procesie pracy:

Krok 1: Zbierz docelowe domeny e‑mail z OSINTKrok 2: Wyszukaj w bazach wycieków dane logowania powiązane z docelowymi domenamiKrok 3: Przeanalizuj wyniki za pomocą narzędzia antipublic, aby ocenić skalę ekspozycjiKrok 4: Przetestuj wiarygodnie wyglądające dane logowania na systemach docelowych (za zgodą)Krok 5: Udokumentuj ustalenia na potrzeby raportu bezpieczeństwa

To podejście pokazuje rzeczywiste scenariusze ataków i pomaga klientom zrozumieć ich faktyczną podatność na ataki oparte na poświadczeniach.

ZakończenieAtaki typu credential stuffing pozostają jedną z najpowszechniejszych i najbardziej szkodliwych technik w 2026 roku. Dopóki użytkownicy będą ponownie wykorzystywać hasła, a wycieki danych będą się zdarzać, atakujący będą wykorzystywać tę podatność.

Checkery AntiPublic są kluczowymi narzędziami dla obu stron równania bezpieczeństwa. Dla obrońców umożliwiają proaktywne monitorowanie i reagowanie na naruszenia. Dla pentesterów pomagają demonstrować rzeczywiste scenariusze ataków i weryfikować skuteczność zabezpieczeń.

Niezależnie od tego, czy chronisz organizację, czy przeprowadzasz autoryzowane testy bezpieczeństwa, zrozumienie działania tych narzędzi — oraz dostęp do szybkich, kompleksowych skanerów takich jak APlus — jest kluczowe we współczesnej pracy związanej z bezpieczeństwem.

Kup terazWpisy na tym blogu są fikcyjne i teoretyczne. Istnieją wyłącznie w celach edukacyjnych i nigdy nie powinny być traktowane jako instrukcje do wykonywania nielegalnych lub nieautoryzowanych działań.

Opisane scenariusze są hipotetyczne i nie promują ani nie zachęcają do złośliwych lub szkodliwych działań. Odzwierciedlają perspektywę profesjonalnego testera penetracyjnego, zakładając odpowiednie pozwolenie i prawną autoryzację do testowania strony, firmy lub sieci.

Nasze wpisy nie stanowią wezwania do działania i nie popieramy nielegalnej aktywności. Czytelnicy są odpowiedzialni za przestrzeganie obowiązujących przepisów prawa.

Czytając nasze wpisy, akceptujesz te warunki. Jeśli nie jesteś profesjonalistą lub osobą upoważnioną, nie próbuj powtarzać żadnych technik tu opisanych.

Nasze treści służą wyłącznie edukacji i zdecydowanie odradzamy wykorzystywanie jakichkolwiek informacji lub technik w złośliwych celach.

Czytaj dalej

Metody SQL Injection wyjaśnione: czasowe, logiczne (Boolean), oparte na błędach, UNION i inne

Łamanie hashy MD5, SHA1, SHA256: kompletny przewodnik dla pentesterów

Google Dork – ściągawka operatorów 2026: kompletny przewodnik

Czy Google dorking i SQLi są martwe w 2026 roku?

Czym jest Antipublic Checker? Twoja tajna broń przeciwko publicznym danym logowania