凭证填充与 AntiPublic 检测工具:安全专业人员需要了解的内容

凭证填充攻击每年造成数十亿美元的欺诈损失。了解这些攻击的工作原理,以及 antipublic 检测工具如何同时帮助攻击者和防御者,是现代安全专业人员必备的核心知识。

每一次重大的数据泄露事件,都会为地下黑市增加数以百万计的用户名和密码组合。攻击者会把这些凭证收集起来,整理成庞大的“组合列表”(combo lists),然后用它们去尝试入侵互联网上的各类账户。这种技术被称为凭证填充攻击(credential stuffing),它利用的是人类一个简单却普遍的弱点:重复使用密码。

什么是凭证填充攻击?凭证填充是一种自动化攻击方式,攻击者会将从某次数据泄露中窃取到的用户名/密码组合,批量尝试登录其他网站和服务。与通过不断猜测密码的暴力破解攻击不同,凭证填充使用的是真实凭证——这些是用户确实使用过的账号密码,只不过原本是用在其他网站上的。

这种攻击之所以奏效,是因为人们会重复使用密码。研究一再表明,超过 60% 的用户在多个账户中使用相同的密码。一旦某个网站被攻破,攻击者就可以利用这些泄露的密码,登录同一用户在其他网站上的大量账户。

攻击流程步骤 1: 攻击者从数据泄露事件或地下市场获取账号密码列表步骤 2: 使用自动化工具在目标网站上测试这些凭证步骤 3: 成功登录的账号会被标记为“命中”步骤 4: 被攻陷的账号会被进一步利用或转卖

2026年泄露凭证的规模这些数字令人震惊。数据泄露已经曝光了数十亿条凭证,而且这个问题还在每年持续恶化。

超过 320 亿在已知数据库中流通的 email:password 组合超过 240 亿仅在 2024 年就已曝光的凭证(来源:各类泄露追踪平台)超过 80%与黑客相关的数据泄露涉及被盗或弱凭证超过 60 亿美元每年因凭证填充攻击造成的损失

来自 LinkedIn、Adobe、Dropbox 等公司以及无数其他企业的重大数据泄露事件,共同造成了这一庞大的泄露账号池。即便是多年前的泄露事件仍然具有价值,因为许多用户从未更改过自己的密码。

理解组合列表组合列表(或称 combolist)就是一个简单的文本文件,里面包含 username:password 或 email:password 这样的配对,一般每行一条。这些列表是凭证填充攻击的“弹药”。

组合列表格式[email protected]:password123[email protected]:Summer2024![email protected]:qwerty[email protected]:letmein

数据泄露 - 来自被黑公司数据库的直接导出网络钓鱼活动 - 通过伪造登录页面窃取的账号凭证恶意软件日志 - 来自感染设备上的键盘记录器和信息窃取程序以往攻击 - 先前凭证填充攻击中的“命中”记录暗网黑市 - 从地下交易商处购买的数据

什么是 AntiPublic 检测工具?Antipublic 检查器是一种工具,用来将凭据与已知的公开数据库进行比对,以判断这些凭据是否曾经泄露过。这里的“antipublic”指的是过滤掉那些已经公开的凭据,只保留“私有”(此前未知)的记录行。

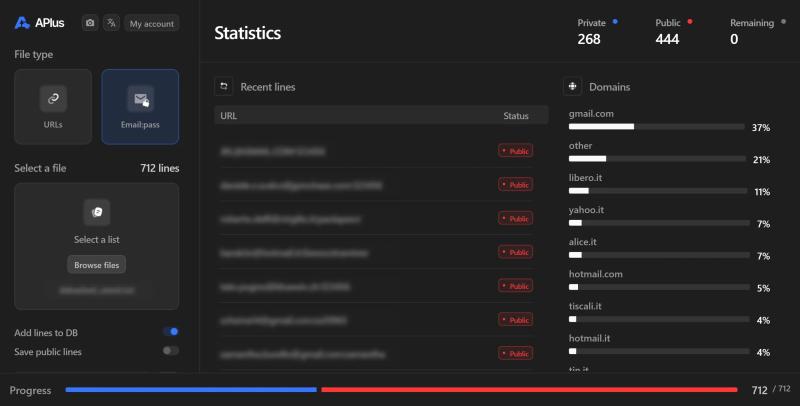

它们的工作原理AntiPublic 检测工具维护着庞大的已知泄露凭据数据库。当你提交一份列表进行检测时,其中的每一行都会与这个数据库进行比对:

公开条目 - 在数据库中发现的凭据(已泄露)私有条目 - 不在数据库中的凭据(可能是唯一的)

输出处理完成后,antipublic 检查器通常会输出两个文件:

public.txt - 与已知数据泄露匹配的行private.txt - 在数据库中未找到的行

AntiPublic 检查工具是典型的双重用途工具。同样的技术既能帮助攻击者筛选其窃取的凭证,也能帮助防御方保护其组织。理解这两种视角都至关重要。

进攻性用例(红队 / 威胁行为者)从攻击者的角度来看,antipublic 检查的核心在于效率和价值:

筛选最新的凭证 - 私有泄露的账号更有可能仍然有效评估组合列表的价值 - 私有账号占比高的列表售价更高避免使用已暴露的凭证 - 公开泄露的账号更容易触发安全警报确定优先攻击目标 - 优先利用尚未被广泛使用的凭证

防御性用例(蓝队 / 安全研究人员)对于防御方来说,反公开检查工具同样发挥着至关重要的作用:

员工凭证监控 - 检查企业凭证是否出现在数据泄露事件中泄露影响评估 - 确定贵组织的数据是否正在被传播密码策略验证 - 识别使用已知泄露密码的员工威胁情报 - 了解攻击者可能掌握了哪些凭证渗透测试 - 在安全评估中验证凭证是否已暴露

公共与私有:为何如此重要公共凭证和私有凭证之间的区分,对攻击者和防御者双方都有重大影响。

针对攻击者私密凭证更有价值,因为:

They're less likely to have been used in previous attacksUsers haven't been notified to change these passwords yetSecurity systems may not have flagged these specific credentialsHigher success rates in credential stuffing campaigns

致防守者公共/私人区分有助于确定响应优先级:

Public credentials require immediate password resetsPrivate credentials in your possession may indicate an insider threatTracking when credentials go from private to public helps gauge breach freshnessUnderstanding exposure scope helps measure risk accurately

URL AntiPublic:超越邮箱:密码现代的 antipublic 检测工具不仅仅处理 email:password 组合。URL antipublic 检测会将发现的存在漏洞的 URL 与已知的、曾被利用过的网站数据库进行比对。

输入: 通过 Google dork、扫描等方式收集的潜在易受攻击 URL 列表输出: 之前未在泄露数据库中出现过的 URL价值: 将重点放在全新、尚未被利用的目标上,而不是已经被攻破的网站

这对渗透测试人员尤其有用,他们可以避免对已经被报告并修补过的网站进行测试,而是将精力集中在真正尚未被发现的漏洞上。

速度至关重要:处理数百万行数据在处理包含数百万甚至数十亿行的组合列表时,处理速度变得至关重要。一个缓慢的检测器可能需要几天才能完成,而一个快速的检测器只需几分钟就能处理完相同的任务。

速度比较工具速度

100万行

基础网页检查工具

10-50 行/秒

5-27 小时

桌面工具

100-500 行/秒

30 分钟 - 2.7 小时

专业检查工具

1,000-2,000 行/秒

8-16 分钟

APlus

5,000-10,000 行/秒

1.5-3 分钟

在企业级规模下,这种速度差异会转化为可观的时间和成本节省。以处理一份 1 亿行的组合列表为例,如果以每秒 50 行的速度处理,需要 23 天;而如果以每秒 10,000 行的速度处理,则不到 3 小时就能完成。

APlus:最快的 AntiPublic 检测工具

APlus 是我们专为速度和大规模使用而打造的 antipublic 检查工具。无论你是监控企业暴露情况的安全研究员,还是验证凭证泄露结果的渗透测试人员,APlus 都能以比任何替代方案更快的速度处理你的列表。

超过 320 亿条 email:password 记录 - 其中之一是最大规模的凭证数据库超过 1.8 亿个 URL - 全面的 URL 泄露/公开库检测每秒 5,000–10,000 行 - 市场上速度最快的检测工具注重隐私 - 所有数据都以哈希形式存储,而非明文干净的输出结果 - 立即区分公开和私有结果价格实惠 - 每月仅需 15 美元起

别再把时间浪费在缓慢的检测工具上了。APlus 能在几分钟内完成其他工具需要几天才能处理的工作,让你把精力放在分析上,而不是干等结果。

保护您的组织免受凭证填充攻击了解凭证填充攻击是防御它的第一步。以下是每个组织都应实施的一些实用措施:

技术控制措施多因素认证(MFA) - 使被盗密码单独使用时不再足够速率限制 - 减缓自动化登录尝试验证码挑战(CAPTCHA) - 在登录页面拦截自动化机器人IP 信誉封锁 - 阻止已知的恶意 IP 段设备指纹识别 - 识别可疑的登录模式

监控与响应凭证监控服务 - 当员工凭证出现在数据泄露事件中时发出警报登录异常检测 - 标记异常的登录地点或时间登录失败监控 - 识别正在进行中的凭证填充攻击定期凭证审计 - 主动将员工凭证与泄露数据库进行比对检查

用户教育密码管理器的采用 - 为每个账户启用唯一密码密码重复使用意识 - 培训用户了解重复使用密码的风险数据泄露通知响应 - 教导用户在发生泄露后立即更改密码

供渗透测试人员使用:凭证工作流程在进行授权的安全评估时,可以这样高效地将 antipublic 检查融入你的工作流程:

步骤 1: 从开源情报(OSINT)收集目标邮箱域名步骤 2: 在泄露数据库中搜索与目标域名匹配的账号凭据步骤 3: 使用 antipublic 检查工具对发现结果进行检测以评估暴露情况步骤 4: 在获得授权的前提下,用看似有效的凭据测试目标系统步骤 5: 将发现结果整理记录用于安全报告

这种方法展示了真实世界的攻击场景,并帮助客户了解其在凭证类攻击方面的实际暴露情况。

结论截至 2026 年,凭证填充攻击依然是最常见、破坏性最强的攻击手段之一。只要用户继续重复使用密码、数据泄露持续发生,攻击者就会利用这一漏洞。

AntiPublic 检测工具在安全领域的攻防两端都发挥着关键作用。对于防御方,它们可以实现主动监控和快速应对泄露事件;对于渗透测试人员,它们有助于演示真实的攻击场景并验证安全控制措施的有效性。

无论你是在保护一个组织,还是在进行授权的安全评估,理解这些工具的工作原理,并能使用像 APlus 这样快速而全面的检测工具,对现代安全工作来说都是至关重要的。

立即购买本网站上的博客文章均为虚构和理论性内容。它们仅用于教育目的,绝不应被视为执行非法或未经授权活动的指导。

所描述的场景是假设性的,不推广或鼓励恶意或有害行为。它们反映了专业渗透测试人员的视角,假定已获得测试网站、公司或网络的适当许可和合法授权。

我们的文章不是行动号召,我们不支持非法活动。读者有责任遵守适用的法律法规。

阅读我们的文章即表示你接受这些条款。如果你不是专业人员或获得授权的个人,请勿尝试复制此处描述的任何技术。

我们的内容仅用于教育目的,我们强烈建议不要将任何信息或技术用于恶意目的。

阅读下一篇

SQL 注入方法详解:基于时间、布尔、报错、联合等多种技术

MD5、SHA1、SHA256 哈希破解:渗透测试人员完整指南

Google Dork 运算符速查表 2026:完整指南

Is Google Dorking And SQLi Dead In 2026?

什么是 Antipublic 检测工具?你对抗公开泄露账号的秘密武器