Credential stuffing и чекеры AntiPublic: что нужно знать специалистам по безопасности

Атаки с использованием подборов учетных данных (credential stuffing) ежегодно приводят к мошенничеству на миллиарды долларов. Понимание того, как работают эти атаки — и как antipublic-checker’ы помогают как злоумышленникам, так и защитникам, — является важнейшей частью знаний для современных специалистов по безопасности.

Каждая крупная утечка данных добавляет миллионы комбинаций логинов и паролей в подпольную экономику. Злоумышленники собирают эти учетные данные в огромные списки, называемые «комбо-листами», и используют их, чтобы взламывать учетные записи по всему интернету. Этот метод, известный как перебор учетных данных (credential stuffing), использует простую человеческую слабость — повторное использование паролей.

Что такое подбор учетных данных (Credential Stuffing)?Credential stuffing — это автоматизированная атака, при которой украденные пары логин/пароль из одного взлома проверяются на других сайтах и в сервисах. В отличие от атак перебором, которые пытаются угадать пароли, credential stuffing использует реальные учетные данные, которые пользователи действительно использовали — просто на других сайтах.

Атака работает из‑за того, что люди повторно используют пароли. Исследования неизменно показывают, что более 60% пользователей используют один и тот же пароль для нескольких аккаунтов. Когда один сайт взламывают, злоумышленники получают доступ к десяткам других учетных записей, принадлежащих тому же пользователю.

Ход атакиШаг 1: Злоумышленник получает список комбинаций из утечки данных или на подпольном рынкеШаг 2: Автоматизированные инструменты проверяют учетные данные на целевых сайтахШаг 3: Успешные входы помечаются как «хиты»Шаг 4: Скомпрометированные аккаунты используются в преступных целях или продаются

Масштабы утечки учетных данных в 2026 годуЦифры поражают воображение. В результате утечек данных были раскрыты миллиарды учетных данных, и эта проблема продолжает усугубляться с каждым годом.

32+ миллиардов комбинаций email:пароль, циркулирующих в известных базах данных24+ миллиарда учетных данных были скомпрометированы только в 2024 году (Источник: различные трекеры утечек)80%+ взломов связаны с использованием украденных или слабых учетных данных6+ миллиардов долларов ежегодных потерь, связанных с атаками перебора учетных данных (credential stuffing)

Крупные утечки данных в компаниях вроде LinkedIn, Adobe, Dropbox и многих других пополнили этот огромный массив скомпрометированных учетных данных. Даже утечки многолетней давности остаются ценными, потому что многие пользователи так и не меняют свои пароли.

Понимание комбинированных списковКомбинированный список (или combolist) — это обычный текстовый файл, содержащий пары вида username:password или email:password, как правило, по одной паре на строку. Эти списки служат «боеприпасами» для атак с перебором учетных данных (credential stuffing).

Формат комбинированного списка[email protected]:password123[email protected]:Summer2024![email protected]:qwerty[email protected]:letmein

Утечки данных - Прямые дампы баз данных взломанных компанийФишинговые кампании - Учетные данные, собранные через поддельные страницы входаЖурналы вредоносного ПО - Кейлоггеры и инфостилеры на заражённых машинахПредыдущие атаки - «Хиты» из более ранних кампаний по перебору учетных данныхТеневые рынки (даркнет) - Купленные у подпольных продавцов

Что такое чекеры AntiPublic?Антипаблик-чекер — это инструмент, который сравнивает учетные данные с известными публичными базами, чтобы определить, были ли они ранее слиты. Термин «антипаблик» означает отфильтровывание тех учетных данных, которые уже находятся в открытом доступе, оставляя только «приватные» (ранее неизвестные) строки.

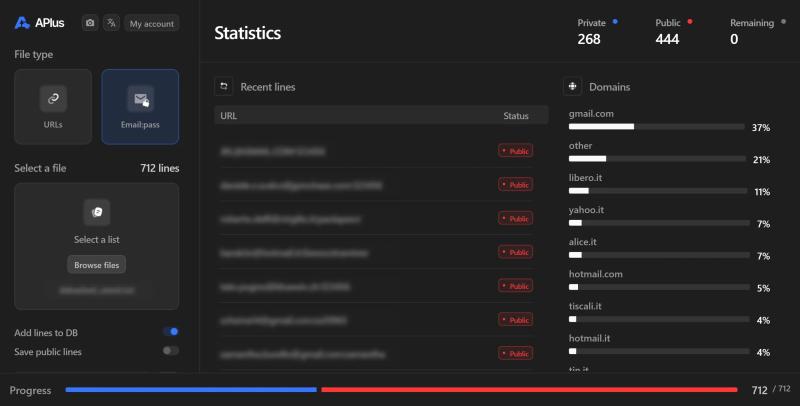

Как это работаетЧекеры AntiPublic поддерживают огромные базы данных известных утекших учетных данных. Когда вы отправляете список на проверку, каждая строка сравнивается с этой базой данных:

Публичные строки - Учетные данные, найденные в базе данных (уже утекли)Приватные строки - Учетные данные, которых нет в базе данных (потенциально уникальные)

РезультатПосле обработки анти-паблик чекер обычно создает два файла:

public.txt - Строки, которые совпадают с известными утечкамиprivate.txt - Строки, не найденные в базе данных

Чекеры AntiPublic — классические инструменты двойного назначения. Та же технология, которая помогает злоумышленникам отбирать украденные учетные данные, помогает и защитникам защищать свои организации. Понимание обеих точек зрения имеет решающее значение.

Наступательные сценарии использования (Red Team / злоумышленники)С точки зрения атакующего, проверка через Antipublic сводится к эффективности и выгоде:

Отбор свежих учетных данных - Приватные данные с большей вероятностью остаются действительнымиОценка комбо-списков - Списки с высокой долей приватных данных стоят дорожеИзбежание «сожжённых» учетных данных - Публичные учетные данные могут вызывать срабатывание систем безопасностиПриоритизация целей для атаки - Сосредоточение на учетных данных, которые еще не были использованы

Оборонительные сценарии использования (синие команды / исследователи безопасности)Для специалистов по защите анти-паблик чекеры выполняют не менее важные задачи:

Мониторинг учетных данных сотрудников - Проверка, появляются ли корпоративные учетные данные в утечкахОценка последствий утечки - Определение, распространяются ли данные вашей организацииПроверка политики паролей - Выявление сотрудников, использующих скомпрометированные паролиРазведка угроз - Понимание того, какими учетными данными могут обладать злоумышленникиТестирование на проникновение - Проверка раскрытия учетных данных в ходе аудитов безопасности

Публичное и частное: почему это важноРазличие между публичными и приватными учетными данными имеет серьезные последствия как для атакующих, так и для защитников.

Для атакующихКонфиденциальные учетные данные более ценны, потому что:

They're less likely to have been used in previous attacksUsers haven't been notified to change these passwords yetSecurity systems may not have flagged these specific credentialsHigher success rates in credential stuffing campaigns

Для защитниковРазграничение публичного и частного помогает расставить приоритеты в реагировании:

Public credentials require immediate password resetsPrivate credentials in your possession may indicate an insider threatTracking when credentials go from private to public helps gauge breach freshnessUnderstanding exposure scope helps measure risk accurately

URL AntiPublic: за пределами связки Email:PasswordСовременные анти-паблик чекеры работают не только с комбинациями email:password. Анти-паблик проверка URL сравнивает обнаруженные уязвимые адреса с известными базами ранее скомпрометированных сайтов.

Ввод: Список потенциально уязвимых URL-адресов (из Google dorking, сканирования)Вывод: URL-адреса, ранее не встречавшиеся в базах данных утечекЦенность: Сосредоточение на новых, ещё не эксплуатируемых целях, а не на уже скомпрометированных сайтах

Это особенно полезно для пентестеров, которые хотят избегать проверки сайтов, о которых уже сообщалось и уязвимости в которых были исправлены, и вместо этого сосредоточиться на действительно не обнаруженных ранее уязвимостях.

Скорость решает: обработка миллионов строкПри работе с комбо-листами, содержащими миллионы или миллиарды строк, скорость обработки становится критически важной. Медленный чекер может обрабатывать то, с чем быстрый справляется за минуты, в течение нескольких дней.

Сравнение скоростиИнструментСкорость1 млн строкБазовые веб-проверки10–50 строк/сек5–27 часовНастольные инструменты100–500 строк/сек30 мин – 2,7 часаПрофессиональные проверяющие1 000–2 000 строк/сек8–16 минутAPlus5 000–10 000 строк/сек1,5–3 минуты

В масштабах предприятия эта разница в скорости приводит к значительной экономии времени и средств. Обработка комбинированного списка из 100 миллионов строк со скоростью 50 строк в секунду заняла бы 23 дня — при скорости 10 000 строк в секунду это занимает менее 3 часов.

APlus: самый быстрый чекер AntiPublic

APlus — наш специализированный antipublic‑чекер, созданный для высокой скорости и масштабируемости. Независимо от того, являетесь ли вы исследователем безопасности, отслеживающим утечки корпоративных данных, или пентестером, проверяющим найденные учетные данные, APlus обрабатывает ваши списки быстрее, чем любое другое решение.

Более 32 млрд записей email:password - Одна из крупнейших баз учетных данныхБолее 180 млн URL-адресов - Полная проверка URL на попадание в публичные сливы5 000–10 000 строк в секунду - Самый быстрый чекер на рынкеОриентация на конфиденциальность - Все данные хранятся в виде хэшей, а не в открытом видеЧистый вывод - Мгновенное разделение публичных и приватных результатовДоступные цены - От всего $15 в месяц

Перестаньте тратить часы на медленные проверяющие системы. APlus обрабатывает то, на что у других уходят дни, всего за несколько минут, позволяя вам сосредоточиться на анализе, а не на ожидании.

Защита вашей организации от атак с использованием украденных учетных данныхПонимание атак с использованием украденных учетных данных — первый шаг к защите от них. Вот практические меры, которые должна внедрить каждая организация:

Технические меры контроляМногофакторная аутентификация (MFA) - Делает украденные пароли сами по себе недостаточнымиОграничение частоты запросов - Замедляет автоматизированные попытки входаCAPTCHA-проверки - Блокируют автоматизированных ботов на страницах входаБлокировка по репутации IP-адресов - Блокирует известные вредоносные диапазоны IPОтпечаток устройства - Обнаруживает подозрительные шаблоны входа

Мониторинг и реагированиеСервисы мониторинга учетных данных - Получайте уведомления, когда учетные данные сотрудников появляются в утечкахОбнаружение аномалий при входе - Помечайте необычные места или время входаМониторинг неудачных попыток входа - Выявляйте атаки перебора учетных данных в процессеРегулярные аудиты учетных данных - Проактивно проверяйте учетные данные сотрудников по базам данных утечек

Обучение пользователейВнедрение менеджера паролей - Обеспечьте использование уникальных паролей для каждой учётной записиОсведомлённость о повторном использовании паролей - Обучайте пользователей рискам повторного использования паролейРеагирование на уведомления о взломе - Обучайте пользователей немедленно менять пароли после утечек данных

Для специалистов по тестированию на проникновение: работа с учетными даннымиПри проведении авторизованных проверок безопасности вот как эффективно использовать antipublic-проверку в вашем рабочем процессе:

Шаг 1: Соберите целевые домены электронной почты с помощью OSINTШаг 2: Найдите в базах данных утечек учетные данные, соответствующие целевым доменамШаг 3: Пропустите найденные данные через antipublic-проверку, чтобы оценить степень компрометацииШаг 4: Протестируйте правдоподобные учетные данные на целевых системах (с разрешения)Шаг 5: Задокументируйте результаты для отчета по безопасности

Этот подход демонстрирует реальные сценарии атак и помогает клиентам понять их фактическую уязвимость к атакам, основанным на учетных данных.

ЗаключениеПодбор учетных данных по слитым паролям по‑прежнему остается одной из самых распространённых и разрушительных техник атак в 2026 году. Пока пользователи продолжают повторно использовать пароли, а утечки данных не прекращаются, злоумышленники будут пользоваться этой уязвимостью.

Чекеры AntiPublic являются важными инструментами для обеих сторон в сфере безопасности. Для защитников они позволяют осуществлять проактивный мониторинг и реагирование на утечки. Для пентестеров они помогают демонстрировать реальные сценарии атак и проверять эффективность средств защиты.

Независимо от того, защищаете ли вы организацию или проводите авторизованные проверки безопасности, понимание принципов работы этих инструментов — и доступ к быстрым, комплексным сканерам вроде APlus — жизненно важно для современной работы в сфере безопасности.

Купить сейчасПубликации в блоге на этом сайте являются вымышленными и теоретическими. Они существуют исключительно в образовательных целях и никогда не должны рассматриваться как инструкции для выполнения незаконных или несанкционированных действий.

Описанные сценарии являются гипотетическими и не продвигают и не поощряют вредоносные или опасные действия. Они отражают точку зрения профессионального пентестера, предполагая наличие надлежащего разрешения и юридической авторизации для тестирования веб-сайта, компании или сети.

Наши публикации не являются призывом к действию, и мы не одобряем незаконную деятельность. Читатели несут ответственность за соблюдение применимых законов и правил.

Читая наши публикации, вы принимаете эти условия. Если вы не являетесь профессионалом или уполномоченным лицом, не пытайтесь воспроизвести какие-либо описанные здесь техники.

Наш контент предназначен только для обучения, и мы настоятельно не рекомендуем использовать любую информацию или техники в злонамеренных целях.

Читать далее

Методы SQL‑инъекций: временные, булевы, по ошибкам, через UNION и другие

Взлом хешей MD5, SHA1, SHA256: полное руководство для пентестеров

Шпаргалка по операторам Google Dork 2026: Полное руководство

Умерли ли Google Dorking и SQL-инъекции к 2026 году?

Что такое Antipublic Checker? Ваш секретное оружие против слитых баз