Credential stuffing e checker AntiPublic: ciò che i professionisti della sicurezza devono sapere

Gli attacchi di credential stuffing sono responsabili ogni anno di frodi per miliardi di dollari. Capire come funzionano questi attacchi — e in che modo gli antipublic checker aiutano sia gli aggressori sia i difensori — è una conoscenza fondamentale per i professionisti della sicurezza di oggi.

Ogni grande violazione di dati aggiunge milioni di combinazioni di nomi utente e password all’economia sommersa. Gli aggressori raccolgono queste credenziali in enormi elenchi chiamati "combo list" e le usano per violare account in tutto internet. Questa tecnica, nota come credential stuffing, sfrutta una semplice debolezza umana: il riutilizzo delle password.

Che cos'è il credential stuffing?Il credential stuffing è un attacco automatizzato in cui coppie di nome utente e password rubate da una violazione vengono provate su altri siti web e servizi. A differenza degli attacchi di forza bruta, che tentano di indovinare le password, il credential stuffing utilizza credenziali reali che gli utenti hanno effettivamente usato — solo su siti diversi.

L’attacco funziona perché le persone riutilizzano le password. Gli studi mostrano costantemente che oltre il 60% degli utenti usa la stessa password per più account. Quando un sito subisce una violazione, gli aggressori possono accedere a decine di altri account appartenenti allo stesso utente.

Il flusso dell'attaccoFase 1: L’attaccante ottiene una lista di credenziali da una violazione dei dati o dal mercato neroFase 2: Strumenti automatizzati testano le credenziali sui siti web bersaglioFase 3: Gli accessi riusciti vengono contrassegnati come "hit"Fase 4: Gli account compromessi vengono sfruttati o rivenduti

L’entità delle credenziali trapelate nel 2026I numeri sono sconcertanti. Le violazioni dei dati hanno esposto miliardi di credenziali e il problema continua a crescere di anno in anno.

Oltre 32 miliardi combinazioni email:password che circolano in database notiOltre 24 miliardi credenziali esposte nel solo 2024 (Fonte: vari tracker di violazioni)Oltre l’80% delle violazioni legate ad attacchi informatici coinvolgono credenziali rubate o deboliOltre 6 miliardi di dollari di perdite annuali attribuite ad attacchi di credential stuffing

Gravi violazioni di sicurezza da parte di aziende come LinkedIn, Adobe, Dropbox e molte altre hanno contribuito a questo enorme archivio di credenziali esposte. Anche le violazioni avvenute anni fa restano preziose, perché molti utenti non cambiano mai le proprie password.

Comprendere le liste combinateUna combo list (o combolist) è semplicemente un file di testo che contiene coppie username:password o email:password, di solito una per riga. Queste liste sono il “carburante” per gli attacchi di credential stuffing.

Formato elenco combinato[email protected]:password123[email protected]:Summer2024![email protected]:qwerty[email protected]:letmein

Violazioni di dati - Dump diretti di database provenienti da aziende hackerateCampagne di phishing - Credenziali raccolte tramite pagine di accesso fasulleLog di malware - Keylogger e info-stealer presenti su macchine infetteAttacchi precedenti - "Hit" provenienti da precedenti campagne di credential stuffingMercati del dark web - Dati acquistati da venditori nel sottobosco criminale

Cosa sono gli AntiPublic Checker?Un antipublic checker è uno strumento che confronta le credenziali con database pubblici noti per verificare se siano già state divulgate in passato. Il termine "antipublic" si riferisce al filtraggio delle credenziali già di dominio pubblico, lasciando solo le righe "private" (precedentemente sconosciute).

Come funzionanoI checker AntiPublic mantengono enormi database di credenziali note come compromesse. Quando invii un elenco da controllare, ogni riga viene confrontata con questo database:

Linee pubbliche - Credenziali trovate nel database (già trapelate)Linee private - Credenziali NON presenti nel database (potenzialmente uniche)

L'outputDopo l'elaborazione, un antipublic checker in genere genera due file:

public.txt - Righe che corrispondono a violazioni noteprivate.txt - Righe non trovate nel database

I checker AntiPublic sono classici strumenti a duplice uso. La stessa tecnologia che aiuta gli aggressori a filtrare le credenziali rubate aiuta anche i difensori a proteggere le loro organizzazioni. Comprendere entrambe le prospettive è fondamentale.

Casi d’uso offensivi (Red Team / Attori di minaccia)Dal punto di vista di un attaccante, il controllo antipublic riguarda efficienza e valore:

Filtrare le credenziali fresche - Le linee private hanno maggiori probabilità di essere ancora valideValutare le combo list - Le liste con un’alta percentuale di private si vendono a un prezzo più altoEvitare le credenziali bruciate - Le credenziali pubbliche possono far scattare avvisi di sicurezzaDare priorità agli obiettivi di attacco - Concentrarsi sulle credenziali non ancora sfruttate

Casi d’uso difensivi (Blue Team / Ricercatori di sicurezza)Per i difensori, i checker antipublic svolgono funzioni altrettanto importanti:

Monitoraggio delle credenziali dei dipendenti - Verifica se le credenziali aziendali compaiono in violazioni di datiValutazione dell’impatto di una violazione - Determina se i dati della tua organizzazione stanno circolandoVerifica delle policy sulle password - Identifica i dipendenti che utilizzano password note come compromesseThreat intelligence - Comprendi quali credenziali potrebbero avere gli attaccantiPenetration test - Verifica l’esposizione delle credenziali durante le valutazioni di sicurezza

Pubblico vs Privato: perché è importanteLa distinzione tra credenziali pubbliche e private ha implicazioni significative sia per gli aggressori sia per i difensori.

Per gli attaccantiLe credenziali private sono più preziose perché:

They're less likely to have been used in previous attacksUsers haven't been notified to change these passwords yetSecurity systems may not have flagged these specific credentialsHigher success rates in credential stuffing campaigns

Per i difensoriLa distinzione tra pubblico e privato aiuta a stabilire le priorità nella risposta:

Public credentials require immediate password resetsPrivate credentials in your possession may indicate an insider threatTracking when credentials go from private to public helps gauge breach freshnessUnderstanding exposure scope helps measure risk accurately

URL AntiPublic: oltre Email:PasswordI moderni checker antipublic non gestiscono solo combinazioni email:password. Il controllo antipublic degli URL confronta gli URL vulnerabili individuati con database noti di siti precedentemente sfruttati.

Input: Elenco di URL potenzialmente vulnerabili (da Google dorking, scansioni)Output: URL non precedentemente presenti nei database delle violazioniValore: Concentrarsi su obiettivi nuovi e non ancora sfruttati, invece che su siti già compromessi

Questo è particolarmente utile per i pentester che vogliono evitare di testare siti per i quali le vulnerabilità sono già state segnalate e corrette, concentrandosi invece su quelle davvero ancora sconosciute.

La velocità conta: elaborare milioni di righeQuando si lavora con combo list che contengono milioni o miliardi di righe, la velocità di elaborazione diventa fondamentale. Un checker lento può impiegare giorni per elaborare ciò che uno veloce gestisce in pochi minuti.

Confronto delle velocitàStrumentoVelocità1M di righeControlli web di base10-50 righe/sec5-27 oreStrumenti desktop100-500 righe/sec30 min - 2,7 oreControlli professionali1.000-2.000 righe/sec8-16 minutiAPlus5.000-10.000 righe/sec1,5-3 minuti

Su scala enterprise, questa differenza di velocità si traduce in notevoli risparmi di tempo e di costi. Elaborare una combo list da 100 milioni di righe a 50 righe al secondo richiederebbe 23 giorni — a 10.000 righe al secondo, richiede meno di 3 ore.

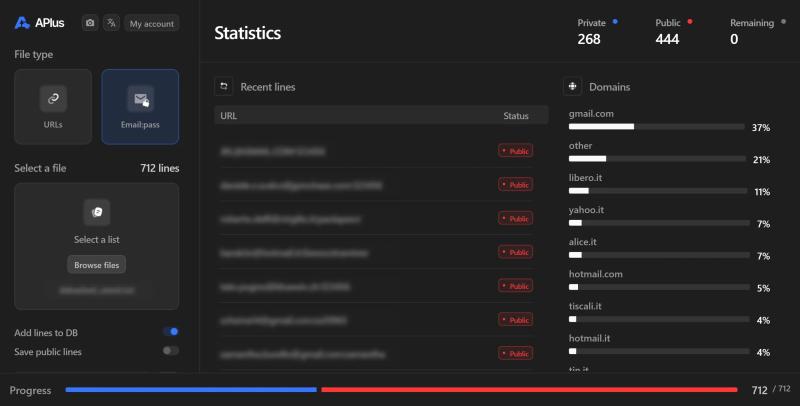

APlus: Il checker AntiPublic più veloce

APlus è il nostro antipublic checker dedicato, progettato per velocità e scalabilità. Che tu sia un ricercatore di sicurezza che monitora l’esposizione aziendale o un pentester che convalida credenziali trovate, APlus elabora le tue liste più velocemente di qualsiasi alternativa.

Oltre 32 miliardi di record email:password - Uno dei più grandi database di credenzialiOltre 180 milioni di URL - Controllo antipublic completo degli URL5.000-10.000 righe al secondo - Il checker più veloce sul mercatoIncentrato sulla privacy - Tutti i dati sono memorizzati come hash, non in chiaroOutput pulito - Separa istantaneamente i risultati pubblici da quelli privatiPrezzi accessibili - A partire da soli 15 $/mese

Smetti di sprecare ore con strumenti lenti. APlus elabora in pochi minuti ciò che agli altri richiede giorni, permettendoti di concentrarti sull’analisi invece che sull’attesa.

Proteggere la tua organizzazione dagli attacchi di credential stuffingComprendere il credential stuffing è il primo passo per difendersi da questo tipo di attacco. Ecco alcune misure pratiche che ogni organizzazione dovrebbe adottare:

Controlli tecniciAutenticazione a più fattori (MFA) - Rende insufficiente l’uso della sola password rubataLimitazione della frequenza delle richieste (rate limiting) - Rallenta i tentativi di accesso automaticiChallenge CAPTCHA - Blocca i bot automatici nelle pagine di loginBlocco in base alla reputazione IP - Blocca gli intervalli di indirizzi IP noti come dannosiFingerprinting del dispositivo - Rileva schemi di accesso sospetti

Monitoraggio e rispostaServizi di monitoraggio delle credenziali - Ricevi avvisi quando le credenziali dei dipendenti compaiono in violazioni di datiRilevamento di anomalie di accesso - Segnala posizioni o orari di accesso insolitiMonitoraggio degli accessi non riusciti - Rileva i tentativi di credential stuffing in corsoVerifiche periodiche delle credenziali - Controlla in modo proattivo le credenziali dei dipendenti rispetto ai database di violazioni

Formazione dell'utenteAdozione di un gestore di password - Permettere l’uso di password uniche per ogni accountConsapevolezza sul riutilizzo delle password - Formare gli utenti sui rischi del riutilizzo delle passwordRisposta alle notifiche di violazione dei dati - Insegnare agli utenti a cambiare immediatamente le password dopo una violazione

Per i penetration tester: flusso di lavoro delle credenzialiQuando conduci valutazioni di sicurezza autorizzate, ecco come integrare in modo efficace il controllo antipublic nel tuo flusso di lavoro:

Passaggio 1: Raccogli i domini email di destinazione tramite OSINTPassaggio 2: Cerca nei database di violazioni le credenziali che corrispondono ai domini di destinazionePassaggio 3: Esegui i risultati tramite un checker antipublic per valutare il livello di esposizionePassaggio 4: Metti alla prova le credenziali che sembrano valide sui sistemi di destinazione (con autorizzazione)Passaggio 5: Documenta i risultati per il rapporto di sicurezza

Questo approccio dimostra scenari di attacco reali e aiuta i clienti a comprendere la loro effettiva esposizione ad attacchi basati su credenziali.

ConclusioneIl credential stuffing rimane una delle tecniche di attacco più diffuse e dannose nel 2026. Finché gli utenti continueranno a riutilizzare le password e le violazioni di dati continueranno a verificarsi, gli aggressori sfrutteranno questa vulnerabilità.

I checker AntiPublic sono strumenti essenziali per entrambi i lati dell’equazione della sicurezza. Per i difensori, consentono un monitoraggio proattivo e una risposta rapida alle violazioni. Per i pentester, aiutano a dimostrare scenari di attacco reali e a convalidare i controlli di sicurezza.

Che tu stia proteggendo un’organizzazione o conducendo valutazioni di sicurezza autorizzate, capire come funzionano questi strumenti — e avere accesso a verificatori rapidi e completi come APlus — è essenziale per il lavoro di sicurezza moderno.

Acquista oraI post del blog su questo sito web sono fittizi e teorici. Esistono esclusivamente a scopo educativo e non devono mai essere considerati come istruzioni per svolgere attività illegali o non autorizzate.

Gli scenari descritti sono ipotetici e non promuovono né incoraggiano azioni dannose o malevole. Riflettono la prospettiva di un penetration tester professionista, presupponendo il permesso adeguato e l'autorizzazione legale per testare un sito web, un'azienda o una rete.

I nostri post non sono un invito all'azione e non approviamo attività illegali. I lettori sono responsabili del rispetto delle leggi e dei regolamenti applicabili.

Leggendo i nostri post, accetti questi termini. Se non sei un professionista o una persona autorizzata, non tentare di replicare le tecniche descritte qui.

Il nostro contenuto è solo a scopo educativo e sconsigliamo vivamente di utilizzare qualsiasi informazione o tecnica per scopi malevoli.

Leggi il prossimo

Metodi di SQL Injection spiegati: Time, Boolean, Error, Union e altri

Cracking degli hash MD5, SHA1, SHA256: guida completa per pentester

Google Dork: foglio di trucchi 2026 – la guida completa agli operatori

Google Dorking e SQLi saranno morti nel 2026?

Che cos’è un Antipublic Checker? La tua arma segreta contro le linee pubbliche