Credential-Stuffing und AntiPublic-Checker: Was Sicherheitsexperten wissen müssen

Credential-Stuffing-Angriffe sind jährlich für Betrug in Milliardenhöhe verantwortlich. Zu verstehen, wie diese Angriffe funktionieren – und wie Antipublic-Checker sowohl Angreifern als auch Verteidigern helfen – ist essenzielles Wissen für moderne Sicherheitsexperten.

Jeder größere Datenvorfall fügt der Untergrundökonomie Millionen von Kombinationen aus Benutzernamen und Passwörtern hinzu. Angreifer sammeln diese Zugangsdaten in riesigen Listen, sogenannten „Combo-Listen“, und nutzen sie, um in Konten im gesamten Internet einzudringen. Diese Technik, bekannt als Credential Stuffing, nutzt eine einfache menschliche Schwäche aus: die Wiederverwendung von Passwörtern.

Was ist Credential Stuffing?Credential Stuffing ist ein automatisierter Angriff, bei dem gestohlene Benutzername/Passwort-Kombinationen aus einem Datenleck gegen andere Websites und Dienste ausprobiert werden. Anders als bei Brute-Force-Angriffen, die Passwörter erraten, verwendet Credential Stuffingechte Zugangsdatendie Nutzer tatsächlich verwendet haben – nur eben auf anderen Seiten.

Der Angriff funktioniert, weil Menschen Passwörter wiederverwenden. Studien zeigen immer wieder, dass über 60 % der Nutzer dasselbe Passwort für mehrere Konten verwenden. Wenn eine Website gehackt wird, können Angreifer auf Dutzende anderer Konten desselben Nutzers zugreifen.

Der AngriffsablaufSchritt 1: Der Angreifer beschafft sich eine Komboliste aus einem Datenleck oder dem UntergrundmarktSchritt 2: Automatisierte Tools testen die Zugangsdaten auf ZielwebsitesSchritt 3: Erfolgreiche Anmeldungen werden als „Hits“ markiertSchritt 4: Kompromittierte Konten werden ausgenutzt oder weiterverkauft

Das Ausmaß geleakter Zugangsdaten im Jahr 2026Die Zahlen sind erschreckend. Datenpannen haben Milliarden von Zugangsdaten offengelegt, und das Problem wächst jedes Jahr weiter.

Über 32 Milliarden E-Mail:Passwort-Kombinationen, die in bekannten Datenbanken kursierenÜber 24 Milliarden Anmeldedaten allein im Jahr 2024 offengelegt (Quelle: verschiedene Leak-Tracker)Über 80 % der hackbezogenen Sicherheitsverletzungen betreffen gestohlene oder schwache ZugangsdatenÜber 6 Milliarden US-Dollar jährliche Verluste, die auf Credential-Stuffing-Angriffe zurückgeführt werden

Große Datenlecks bei Unternehmen wie LinkedIn, Adobe, Dropbox und unzähligen anderen haben zu diesem riesigen Pool offengelegter Zugangsdaten beigetragen. Selbst Jahre zurückliegende Sicherheitsvorfälle sind noch wertvoll, weil viele Nutzer ihre Passwörter nie ändern.

Kombinationslisten verstehenEine Combo-Liste (oder Combolist) ist einfach eine Textdatei, die Benutzername:Passwort- oder E‑Mail:Passwort-Paare enthält, typischerweise eines pro Zeile. Diese Listen sind die Munition für Credential-Stuffing-Angriffe.

Kombinationslistenformat[email protected]:password123[email protected]:Summer2024![email protected]:qwerty[email protected]:letmein

Datenpannen - Direkte Datenbank-Dumps von gehackten UnternehmenPhishing-Kampagnen - Zugangsdaten, die über gefälschte Login-Seiten abgegriffen wurdenMalware-Protokolle - Keylogger und Informationsdiebe auf infizierten RechnernFrühere Angriffe - „Treffer“ aus früheren Credential-Stuffing-KampagnenDarknet-Märkte - Von Untergrundhändlern erworben

Was sind AntiPublic-Checker?Ein Antipublic-Checker ist ein Tool, das Zugangsdaten mit bekannten öffentlichen Datenbanken vergleicht, um festzustellen, ob sie bereits geleakt wurden. Der Begriff „Antipublic“ bezieht sich darauf, Zugangsdaten herauszufiltern, die bereits öffentlich bekannt sind, sodass nur „private“ (zuvor unbekannte) Einträge übrig bleiben.

Wie sie funktionierenAntiPublic-Checker führen umfangreiche Datenbanken mit bekannten, geleakten Zugangsdaten. Wenn du eine Liste zur Überprüfung einreichst, wird jede Zeile mit dieser Datenbank abgeglichen:

Öffentliche Zeilen - Zugangsdaten in der Datenbank gefunden (bereits geleakt)Private Zeilen - Zugangsdaten NICHT in der Datenbank (möglicherweise einzigartig)

Die AusgabeNach der Verarbeitung gibt ein Antipublic-Checker in der Regel zwei Dateien aus:

public.txt - Zeilen, die mit bekannten Datenlecks übereinstimmenprivate.txt - Zeilen, die nicht in der Datenbank gefunden wurden

AntiPublic-Checker sind klassische Dual-Use-Werkzeuge. Dieselbe Technologie, mit der Angreifer ihre gestohlenen Zugangsdaten filtern, hilft auch Verteidigern, ihre Organisationen zu schützen. Beide Perspektiven zu verstehen, ist entscheidend.

Offensive Anwendungsfälle (Red Team / Bedrohungsakteure)Aus der Sicht eines Angreifers geht es beim Antipublic-Checking um Effizienz und Nutzen:

Filtern frischer Zugangsdaten - Private Datensätze sind mit höherer Wahrscheinlichkeit noch gültigBewertung von Combo-Listen - Listen mit hohem Anteil privater Datensätze lassen sich teurer verkaufenVermeidung verbrannter Zugangsdaten - Öffentliche Zugangsdaten können Sicherheitsalarme auslösenPriorisierung von Angriffszielen - Konzentration auf Zugangsdaten, die noch nicht ausgenutzt wurden

Defensive Anwendungsfälle (Blue Team / Sicherheitsforscher)Für Verteidiger erfüllen Antipublic-Checker ebenso wichtige Aufgaben:

Überwachung von Mitarbeiterzugangsdaten - Prüfen, ob Unternehmenszugangsdaten in Datenlecks auftauchenBewertung der Auswirkungen von Datenlecks - Ermitteln, ob Daten Ihrer Organisation im Umlauf sindÜberprüfung der Passwort-Richtlinien - Mitarbeiter identifizieren, die bereits kompromittierte Passwörter verwendenBedrohungsinformationen - Verstehen, über welche Zugangsdaten Angreifer möglicherweise verfügenPenetrationstests - Überprüfung der Offenlegung von Zugangsdaten im Rahmen von Sicherheitsbewertungen

Öffentlich vs. Privat: Warum es wichtig istDie Unterscheidung zwischen öffentlichen und privaten Zugangsdaten hat weitreichende Auswirkungen sowohl für Angreifer als auch für Verteidiger.

Für AngreiferPrivate Zugangsdaten sind wertvoller, weil:

They're less likely to have been used in previous attacksUsers haven't been notified to change these passwords yetSecurity systems may not have flagged these specific credentialsHigher success rates in credential stuffing campaigns

Für VerteidigerDie Unterscheidung zwischen öffentlich und privat hilft, die Reaktion zu priorisieren:

Public credentials require immediate password resetsPrivate credentials in your possession may indicate an insider threatTracking when credentials go from private to public helps gauge breach freshnessUnderstanding exposure scope helps measure risk accurately

URL AntiPublic: Über E-Mail:Passwort hinausModerne Antipublic-Checker verarbeiten nicht nur E-Mail:Passwort-Kombinationen. Beim URL-Antipublic-Checking werden entdeckte verwundbare URLs mit bekannten Datenbanken zuvor ausgenutzter Websites abgeglichen.

Eingabe: Liste potenziell verwundbarer URLs (aus Google-Dorking, Scans)Ausgabe: URLs, die in bekannten Leak-/Breach-Datenbanken bisher nicht aufgetaucht sindWert: Fokus auf neue, noch nicht ausgenutzte Ziele statt bereits kompromittierter Seiten

Dies ist besonders nützlich für Pentester, die vermeiden möchten, Websites zu testen, die bereits gemeldet und gepatcht wurden, und sich stattdessen auf tatsächlich noch unentdeckte Schwachstellen konzentrieren wollen.

Geschwindigkeit zählt: Millionen von Zeilen verarbeitenWenn man es mit Combo-Listen zu tun hat, die Millionen oder Milliarden von Zeilen enthalten, wird die Verarbeitungsgeschwindigkeit entscheidend. Ein langsamer Checker kann Tage brauchen, um das zu verarbeiten, was ein schneller in wenigen Minuten schafft.

GeschwindigkeitsvergleichToolGeschwindigkeit1 Mio. ZeilenEinfache Web-Prüfer10–50 Zeilen/Sek.5–27 StundenDesktop-Tools100–500 Zeilen/Sek.30 Min. – 2,7 StundenProfessionelle Prüfer1.000–2.000 Zeilen/Sek.8–16 MinutenAPlus5.000–10.000 Zeilen/Sek.1,5–3 Minuten

Im Unternehmensmaßstab führt dieser Geschwindigkeitsunterschied zu erheblichen Zeit- und Kosteneinsparungen. Die Verarbeitung einer Combo-Liste mit 100 Millionen Zeilen würde bei 50 Zeilen pro Sekunde 23 Tage dauern – bei 10.000 Zeilen pro Sekunde dauert sie weniger als 3 Stunden.

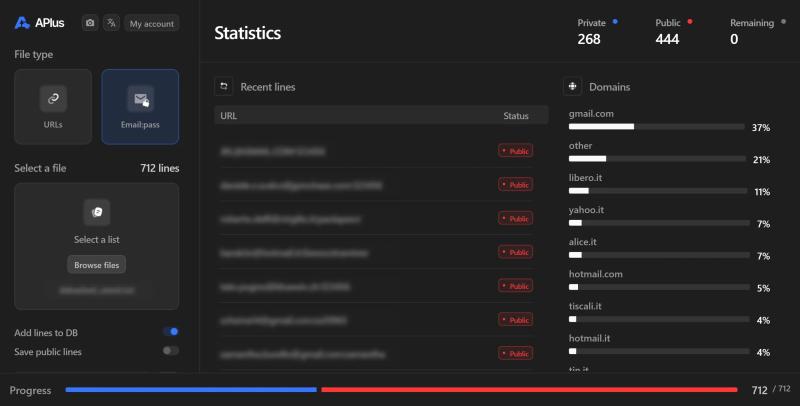

APlus: Der schnellste AntiPublic-Checker

APlus ist unser spezialisierter Antipublic-Checker, der für Geschwindigkeit und Skalierbarkeit entwickelt wurde. Ob du als Security-Forscher die Unternehmens-Exposure überwachst oder als Pentester Zugangsdaten-Funde validierst – APlus verarbeitet deine Listen schneller als jede andere Lösung.

Über 32 Milliarden E-Mail:Passwort-Einträge - Eine der größten ZugangsdatenbankenÜber 180 Millionen URLs - Umfassende URL-Antipublic-Prüfung5.000–10.000 Zeilen/Sekunde - Der schnellste Checker auf dem MarktDatenschutzorientiert - Alle Daten werden als Hashes gespeichert, nicht im KlartextSaubere Ausgabe - Öffentliche und private Ergebnisse sofort getrenntErschwingliche Preise - Bereits ab nur 15 $/Monat

Verschwende keine Stunden mehr mit langsamen Prüftools. APlus erledigt in wenigen Minuten, wofür andere Tage brauchen, sodass du dich auf die Analyse statt auf das Warten konzentrieren kannst.

Schutz Ihres Unternehmens vor Credential-StuffingDas Verständnis von Credential-Stuffing ist der erste Schritt, um sich dagegen zu schützen. Hier sind praktische Maßnahmen, die jede Organisation umsetzen sollte:

Technische KontrollenMulti-Faktor-Authentifizierung (MFA) - Macht gestohlene Passwörter allein unzureichendRatenbegrenzung - Verlangsamt automatisierte AnmeldeversucheCAPTCHA-Abfragen - Blockieren automatisierte Bots auf AnmeldeseitenIP-Reputationssperre - Blockiert bekannte bösartige IP-BereicheGeräte-Fingerprinting - Erkennt verdächtige Anmeldeaktivitäten

Überwachung und ReaktionÜberwachung von Zugangsdaten - Lassen Sie sich benachrichtigen, wenn Mitarbeiterzugangsdaten in Datenlecks auftauchenErkennung von Anomalien bei Anmeldungen - Markieren Sie ungewöhnliche Anmeldeorte oder -zeitenÜberwachung fehlgeschlagener Anmeldungen - Erkennen Sie laufende Credential-Stuffing-AngriffeRegelmäßige Überprüfung von Zugangsdaten - Prüfen Sie Mitarbeiterzugangsdaten proaktiv gegen Datenleck-Datenbanken

BenutzerschulungEinführung eines Passwort-Managers - Einzigartige Passwörter für jedes Konto ermöglichenSensibilisierung für Passwort-Wiederverwendung - Benutzer über die Risiken der Wiederverwendung von Passwörtern schulenReaktion auf Sicherheitsverletzungs-Benachrichtigungen - Benutzer anleiten, Passwörter nach Datenpannen sofort zu ändern

Für Penetrationstester: Anmelde-WorkflowBei der Durchführung autorisierter Sicherheitsbewertungen können Sie Antipublic-Checks folgendermaßen effektiv in Ihren Workflow einbinden:

Schritt 1: Ziel-E-Mail-Domains per OSINT sammelnSchritt 2: In Leak-Datenbanken nach Zugangsdaten mit passenden Ziel-Domains suchenSchritt 3: Funde mit einem Anti-Public-Checker prüfen, um das Ausmaß der Exponierung zu bewertenSchritt 4: Gültig erscheinende Zugangsdaten (mit Autorisierung) an Zielsystemen testenSchritt 5: Ergebnisse für den Sicherheitsbericht dokumentieren

Dieser Ansatz zeigt reale Angriffsszenarien auf und hilft Kunden, ihr tatsächliches Risiko durch anmeldeinformationsbasierte Angriffe zu verstehen.

FazitCredential-Stuffing bleibt auch im Jahr 2026 eine der am weitesten verbreiteten und schädlichsten Angriffstechniken. Solange Nutzer Passwörter wiederverwenden und weiterhin Datenpannen auftreten, werden Angreifer diese Schwachstelle ausnutzen.

AntiPublic-Checker sind für beide Seiten der Sicherheitsfrage unverzichtbare Werkzeuge. Für Verteidiger ermöglichen sie proaktives Monitoring und eine schnelle Reaktion auf Sicherheitsverletzungen. Für Pentester helfen sie dabei, reale Angriffsszenarien zu demonstrieren und Sicherheitskontrollen zu validieren.

Ganz gleich, ob Sie ein Unternehmen schützen oder autorisierte Sicherheitsprüfungen durchführen: Zu verstehen, wie diese Tools funktionieren – und Zugriff auf schnelle, umfassende Prüfer wie APlus zu haben – ist für moderne Sicherheitsarbeit unerlässlich.

Jetzt kaufenDie Blogbeiträge auf dieser Website sind fiktiv und theoretisch. Sie dienen ausschließlich Bildungszwecken und sollten niemals als Anleitung zur Durchführung illegaler oder unbefugter Aktivitäten behandelt werden.

Die beschriebenen Szenarien sind hypothetisch und fördern oder ermutigen keine böswilligen oder schädlichen Handlungen. Sie spiegeln die Perspektive eines professionellen Penetrationstesters wider, wobei eine ordnungsgemäße Genehmigung und rechtliche Autorisierung zum Testen einer Website, eines Unternehmens oder eines Netzwerks vorausgesetzt wird.

Unsere Beiträge sind kein Aufruf zum Handeln und wir dulden keine illegalen Aktivitäten. Die Leser sind für die Einhaltung geltender Gesetze und Vorschriften verantwortlich.

Durch das Lesen unserer Beiträge erkennen Sie diese Bedingungen an. Wenn Sie kein Fachmann oder autorisierte Person sind, versuchen Sie nicht, die hier beschriebenen Techniken nachzuahmen.

Unsere Inhalte dienen ausschließlich der Bildung und wir raten dringend davon ab, Informationen oder Techniken für böswillige Zwecke zu verwenden.

Weiterlesen

SQL-Injection-Methoden erklärt: Time, Boolean, Error, Union und mehr

MD5-, SHA1-, SHA256-Hash-Cracking: Vollständiger Leitfaden für Pentester

Google-Dork-Operatoren Spickzettel 2026: Der vollständige Leitfaden

Sind Google Dorking und SQLi im Jahr 2026 tot?

Was ist ein Antipublic Checker? Deine Geheimwaffe gegen öffentlich gewordene Zugangsdaten