Credential Stuffing y checkers AntiPublic: lo que los profesionales de seguridad deben saber

Los ataques de credential stuffing son responsables de miles de millones de dólares en fraude cada año. Comprender cómo funcionan estos ataques —y cómo los checkers antipublic pueden ayudar tanto a atacantes como a defensores— es conocimiento esencial para los profesionales de seguridad modernos.

Cada gran brecha de datos añade millones de combinaciones de usuario y contraseña a la economía underground. Los atacantes recopilan estas credenciales en enormes listas llamadas combo lists y las utilizan para comprometer cuentas en todo internet. Esta técnica, conocida como credential stuffing, explota una debilidad humana muy simple: la reutilización de contraseñas.

¿Qué es el Credential Stuffing?El credential stuffing es un ataque automatizado en el que pares de usuario/contraseña robados en una filtración se prueban contra otros sitios web y servicios. A diferencia de los ataques de fuerza bruta, que intentan adivinar contraseñas, el credential stuffing utiliza credenciales reales que los usuarios ya han usado, solo que en otros sitios.

El ataque funciona porque muchas personas reutilizan contraseñas. Los estudios muestran de forma constante que más del 60% de los usuarios utiliza la misma contraseña en varias cuentas. Cuando un sitio sufre una filtración, los atacantes pueden acceder a decenas de otras cuentas pertenecientes al mismo usuario.

Cómo funciona el ataquePaso 1: El atacante obtiene una combo list a partir de una brecha de datos o de un mercado clandestino.

Paso 2: Herramientas automatizadas prueban esas credenciales contra sitios web objetivo.

Paso 3: Los accesos exitosos se marcan como “hits”.

Paso 4: Las cuentas comprometidas se explotan o se venden.

Las cifras son alarmantes. Las brechas de datos han expuesto miles de millones de credenciales, y el problema sigue creciendo cada año.

32+ mil millones de combinaciones email:contraseña circulando en bases de datos conocidas.

24+ mil millones de credenciales expuestas solo en 2024.

80%+ de las brechas relacionadas con hacking involucran credenciales robadas o débiles.

6+ mil millones de dólares en pérdidas anuales atribuidas a ataques de credential stuffing.

Grandes filtraciones de empresas como LinkedIn, Adobe, Dropbox y muchas otras han contribuido a este enorme volumen de credenciales expuestas. Incluso las brechas de hace años siguen siendo valiosas porque muchos usuarios nunca cambian sus contraseñas.

Entendiendo las Combo ListsUna combo list (o combolist) es simplemente un archivo de texto que contiene pares de usuario:contraseña o email:contraseña, normalmente una línea por registro. Estas listas son la munición de los ataques de credential stuffing.

Formato de una Combo List[email protected]:password123

[email protected]:Summer2024!

[email protected]:qwerty

[email protected]:letmein

Brechas de datos — volcados directos de bases de datos de empresas comprometidas.

Campañas de phishing — credenciales robadas mediante páginas falsas de inicio de sesión.

Logs de malware — keyloggers e infostealers en máquinas infectadas.

Ataques anteriores — “hits” obtenidos en campañas previas de credential stuffing.

Mercados de la dark web — compradas a vendedores clandestinos.

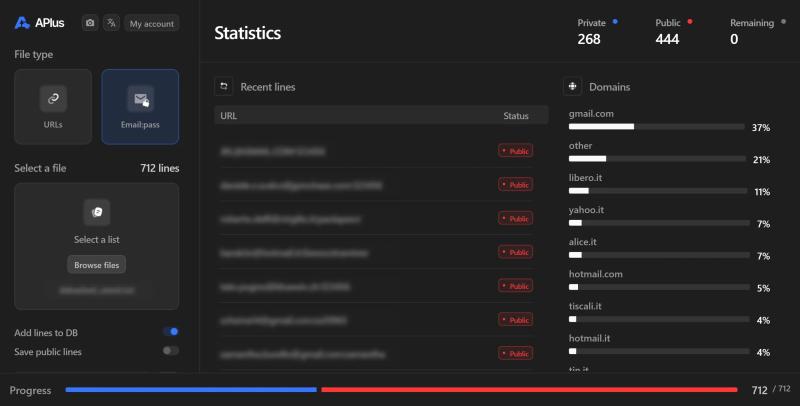

Un checker antipublic es una herramienta que compara credenciales contra bases de datos públicas conocidas para determinar si ya han sido filtradas anteriormente. El término “antipublic” se refiere a filtrar las credenciales que ya son públicas, dejando únicamente las líneas “private” o previamente desconocidas.

Cómo funcionanLos checkers AntiPublic mantienen enormes bases de datos de credenciales filtradas conocidas. Cuando subes una lista para comprobarla, cada línea se compara con esa base de datos:

Líneas públicas — credenciales encontradas en la base de datos (ya filtradas).

Líneas privadas — credenciales NO encontradas en la base de datos (potencialmente únicas).

Después del procesamiento, un checker antipublic normalmente genera dos archivos:

public.txt — líneas que coinciden con brechas conocidas.

private.txt — líneas que no aparecen en la base de datos.

Los checkers AntiPublic son herramientas clásicas de doble uso. La misma tecnología que ayuda a los atacantes a filtrar credenciales robadas también ayuda a los defensores a proteger sus organizaciones. Comprender ambas perspectivas es fundamental.

Casos de uso ofensivo (Red Team / Threat Actors)Desde la perspectiva de un atacante, el antipublic checking se basa en la eficiencia y el valor:

Filtrar credenciales recientes — las líneas privadas tienen más probabilidades de seguir siendo válidas.

Valorar combo lists — las listas con una alta proporción de líneas privadas se venden más caras.

Evitar credenciales quemadas — las credenciales públicas pueden activar alertas de seguridad.

Priorizar objetivos — centrarse en credenciales que aún no han sido explotadas.

Para los defensores, los checkers antipublic cumplen funciones igualmente importantes:

Monitoreo de credenciales de empleados — comprobar si las credenciales corporativas aparecen en filtraciones.

Evaluación del impacto de una brecha — determinar si los datos de tu organización están circulando.

Validación de políticas de contraseñas — identificar empleados que usan contraseñas ya comprometidas.

Threat intelligence — comprender qué credenciales podrían tener los atacantes.

Pentesting — validar la exposición de credenciales durante evaluaciones de seguridad.

La distinción entre credenciales públicas y privadas tiene implicaciones importantes tanto para atacantes como para defensores.

Para los atacantesLas credenciales privadas son más valiosas porque:

Es menos probable que hayan sido usadas en ataques anteriores.

Los usuarios todavía no han sido alertados para cambiar esas contraseñas.

Los sistemas de seguridad podrían no haber marcado esas credenciales concretas.

Ofrecen una mayor tasa de éxito en campañas de credential stuffing.

La distinción entre público y privado ayuda a priorizar la respuesta:

Las credenciales públicas requieren reseteos de contraseña inmediatos.

Las credenciales privadas en tu poder pueden indicar una amenaza interna.

Seguir el momento en que unas credenciales pasan de privadas a públicas ayuda a medir la frescura de una brecha.

Comprender el alcance real de la exposición ayuda a medir el riesgo con precisión.

Los checkers antipublic modernos no solo manejan combinaciones de email:contraseña. El URL antipublic checking compara URLs potencialmente vulnerables contra bases de datos conocidas de sitios previamente explotados.

Entrada: lista de URLs potencialmente vulnerables (obtenidas mediante Google dorking o escaneo).

Salida: URLs no vistas previamente en bases de datos de brechas.

Valor: permite centrarse en objetivos recientes y no explotados, en lugar de sitios ya comprometidos.

Esto es especialmente útil para pentesters que quieren evitar probar sitios que ya fueron reportados y corregidos, centrándose en vulnerabilidades realmente no descubiertas.

La velocidad importa: procesar millones de líneasCuando se trabaja con combo lists que contienen millones o miles de millones de líneas, la velocidad de procesamiento se vuelve crítica. Un checker lento puede tardar días en hacer lo que uno rápido resuelve en minutos.

Comparativa de velocidadBasic web checkers — 10-50 líneas/segundo — 1M de líneas: 5-27 horas

Desktop tools — 100-500 líneas/segundo — 1M de líneas: 30 min - 2,7 horas

Professional checkers — 1.000-2.000 líneas/segundo — 1M de líneas: 8-16 minutos

APlus — 5.000-10.000 líneas/segundo — 1M de líneas: 1,5-3 minutos

A escala empresarial, esta diferencia de velocidad se traduce en un ahorro importante de tiempo y costes. Procesar una combo list de 100 millones de líneas a 50 líneas por segundo llevaría 23 días; a 10.000 líneas por segundo, toma menos de 3 horas.

APlus: el checker AntiPublic más rápido

APlus es nuestro checker antipublic dedicado, diseñado para velocidad y escala. Tanto si eres un security researcher monitorizando la exposición corporativa como si eres un pentester validando hallazgos de credenciales, APlus procesa tus listas más rápido que cualquier alternativa.

32B+ registros email:contraseña — una de las mayores bases de datos de credenciales.

180M+ URLs — comprobación URL antipublic completa.

5.000-10.000 líneas/segundo — el checker más rápido del mercado.

Enfoque en la privacidad — todos los datos se almacenan como hashes, no en texto plano.

Salida limpia — resultados públicos y privados separados al instante.

Precio asequible — desde solo 15$/mes.

Deja de perder horas con checkers lentos. APlus procesa en minutos lo que otros tardan días en completar, para que puedas centrarte en el análisis y no en la espera.

Cómo proteger a tu organización del Credential StuffingComprender el credential stuffing es el primer paso para defenderse de él. Estas son algunas medidas prácticas que toda organización debería implementar:

Controles técnicosAutenticación multifactor (MFA) — hace que una contraseña robada por sí sola no sea suficiente.

Rate limiting — ralentiza los intentos automáticos de inicio de sesión.

CAPTCHA — bloquea bots automatizados en las páginas de login.

Bloqueo por reputación de IP — bloquea rangos de IP conocidos por actividad maliciosa.

Huella digital del dispositivo — detecta patrones de inicio de sesión sospechosos.

Servicios de monitoreo de credenciales — alertan cuando las credenciales de empleados aparecen en brechas.

Detección de anomalías de login — identifica ubicaciones u horarios inusuales.

Monitorización de logins fallidos — detecta intentos de credential stuffing en curso.

Auditorías periódicas de credenciales — comprueban de forma proactiva las credenciales de empleados contra bases de datos de brechas.

Uso de gestores de contraseñas — permite contraseñas únicas para cada cuenta.

Concienciación sobre reutilización de contraseñas — forma a los usuarios sobre los riesgos de reutilizarlas.

Respuesta ante notificaciones de brechas — enseña a los usuarios a cambiar sus contraseñas inmediatamente después de una filtración.

Al realizar evaluaciones de seguridad autorizadas, este es un flujo de trabajo eficaz para usar la comprobación antipublic:

Paso 1: Recopilar dominios de correo objetivo mediante OSINT.

Paso 2: Buscar en bases de datos de brechas credenciales que coincidan con esos dominios.

Paso 3: Pasar los resultados por un checker antipublic para evaluar la exposición.

Paso 4: Probar credenciales que parezcan válidas contra los sistemas objetivo (con autorización).

Paso 5: Documentar los hallazgos en el informe de seguridad.

Este enfoque ayuda a demostrar escenarios de ataque del mundo real y permite que los clientes comprendan su exposición real a ataques basados en credenciales.

ConclusiónEl credential stuffing sigue siendo una de las técnicas de ataque más frecuentes y dañinas en 2026. Mientras los usuarios sigan reutilizando contraseñas y continúen produciéndose filtraciones, los atacantes seguirán explotando esta debilidad.

Los checkers AntiPublic son herramientas esenciales para ambos lados de la ecuación de seguridad. Para los defensores, permiten una monitorización proactiva y una mejor respuesta ante brechas. Para los pentesters, ayudan a demostrar escenarios de ataque reales y a validar controles de seguridad.

Tanto si estás protegiendo una organización como si realizas evaluaciones de seguridad autorizadas, entender cómo funcionan estas herramientas —y contar con acceso a checkers rápidos y completos como APlus— es esencial para el trabajo de seguridad moderno.

Puedo también darte una versión más comercial y natural en español, para que suene menos traducida literalmente y más como copy nativo para web.

Comprar ahoraLas publicaciones del blog en este sitio web son ficticias y teóricas. Existen únicamente con fines educativos y nunca deben tratarse como instrucciones para realizar actividades ilegales o no autorizadas.

Los escenarios descritos son hipotéticos y no promueven ni fomentan acciones maliciosas o dañinas. Reflejan la perspectiva de un pentester profesional, asumiendo el permiso adecuado y la autorización legal para probar un sitio web, empresa o red.

Nuestras publicaciones no son una llamada a la acción, y no aprobamos actividades ilegales. Los lectores son responsables de cumplir con las leyes y regulaciones aplicables.

Al leer nuestras publicaciones, aceptas estos términos. Si no eres un profesional o una persona autorizada, no intentes replicar ninguna técnica descrita aquí.

Nuestro contenido es solo educativo, y desaconsejamos firmemente el uso de cualquier información o técnica con fines maliciosos.

Leer siguiente

MD5, SHA1, SHA256 Hash Cracking: Complete Guide for Pentesters

Métodos de SQL Injection Explicados: Time, Boolean, Error, Union y Más

Guía completa de operadores de Google Dork 2026

¿Están muertos el Google Dorking y las inyecciones SQL en 2026?

¿Qué es un Antipublic Checker? Tu arma secreta contra las líneas públicas